Лимбовый сейфовый замок. Инструкция и принцип работы.

Лимбовый замок очень часто входит в систему запирания сейфа.

Как правило, он блокирует внутренние засовы от перемещения.

Для человека, слабо разбирающегося в теме, лимбовый замок выглядит как «крутилка с делениями», которую надо поворачивать в определенные стороны и определенное число раз, чтобы открыть сейф. Иногда лимбовый замок называют «кодовым сейфовым» или же просто «кодовым». Оба названия считаются правильными лишь от силы. На самом деле, по типу устройства, лимбовый замок является механическим кодо наборным.

На фотографии ниже лимбовый замок расположен справа:

Если быть точнее, то это не сам замок, а лишь его ручка, благодаря которой человек может управлять им.

Существует несколько видов лимбовых замков. В данном материале мы рассмотрим так называемый «закрытый тип». Закрытый – потому что диски замка находятся в корпусе. На жаргонном языке мы такие замки еще иногда называем «коробочка».

Наиболее распространенный вид лимбового замка — открытого типа и он рассмотрен в этой статье.

Вот общий вид лимбового замка закрытого типа:

Рассматриваемый нами замок является корейским аналогом американского лимбового замка Sargent & Greenleaf модели 6731.

Замок состоит из двух частей:

1) Это поворотная ручка со шкалой и цифрами, которая монтируется на индексное кольцо. Именно с этой частью работает человек при использовании замка на сейфе. В ручку лимба запрессован стержень. Через него передается вращательный момент с ручки на сам механизм замка.

Диаметр ручки лимба – 51 мм, диаметр стержня 8 мм.

2) Собственно, сам замок-«коробочка», устройство которого мы подробно рассмотрим ниже.

Открутив крышку замка, мы можем наблюдать следующее.

В первую очередь хотелось бы разобраться с механизмом блокировки.

Внутри корпуса замка есть подпружиненная деталь, которой блокируется засов замка от перемещения. На фотографии ниже эта деталь обозначена красной стрелкой. Хвостовик детали заходит в отверстие засова, которое обозначено на фотографии синей стрелкой.

На фотографии ниже эта деталь обозначена красной стрелкой. Хвостовик детали заходит в отверстие засова, которое обозначено на фотографии синей стрелкой.

Система блокировки засова в подобных замках срабатывает только в том случае, когда у замка отсутствует задняя крышка. Сделано это для защиты: при попытке выбить крышку замка через ось или ручку лимба перемещение засова «коробочки» заблокируется.

Когда же замок собран, крышка поджимает блокирующую деталь, и засову ничто перемещаться не мешает, кроме кодовых элементов, конечно.

На фотографии ниже поджимание крышки имитирует рука:

А вот здесь опять блокирующая деталь обозначена красной стрелкой, блокировочное отверстие под хвостовик детали – синей.

Ознакомимся с инструкцией эксплуатации подобных замков, а затем выясним, что происходит с механизмом «коробочки» во время работы.

Если вы испытываете какие-то трудности в использовании своего сейфового замка, если вы забыли код или потеряли ключи. Вы всегда можете обратиться за помощью к нашим специалистам, которые профессионально занимаются вскрытием сейфов и прочими сопутствующими услугами.

Вы всегда можете обратиться за помощью к нашим специалистам, которые профессионально занимаются вскрытием сейфов и прочими сопутствующими услугами.

Инструкция по использованию механического кодового сейфового замка — «S&G», «La Card» и пр.

На замках подобного типа можно устанавливать три цифры кодовой комбинации. Установка кода по метке должна быть точной. На индексном кольце присутствует две метки: центральная – для того, чтобы сейф открывать; боковая, чуть левее центральной – для смены кода.

Инструкция по открыванию кодового замка.Предположим, что ваша кодовая комбинация такова: 50-20-30.

1. Начинаем вращение ручки лимба обязательно против часовой стрелки. Проведите цифру 50 мимо центральной метки три раза. На четвертый раз точно зафиксируйте напротив метки.

2. Набор второй цифры осуществляется вращением ручки лимба уже по часовой стрелке. Проведите цифру 20 мимо центральной метки два раза. На третий раз точно зафиксируйте цифру напротив метки.

На третий раз точно зафиксируйте цифру напротив метки.

3. Набор третьей цифры осуществляется вращением ручки лимба против часовой стрелки. Вращая диск против часовой стрелки, проведите цифру 30 мимо центральной метки один раз. На второй раз точно установите ее напротив метки.

4. Медленно поворачивайте диск вправо. Если код был набран правильно, то вращающийся диск должен упереться и после этого с небольшим усилием провернуться еще немного. Небольшое появившееся усилие будет обозначать, что код был выставлен верно, а гусак механизма убрал засов замка.

5. Если есть ручка или ключ, то после этого нужно их повернуть. Если нет, то дверь сейфа уже открыта. Попробуйте ее потянуть.

Если во время набора, вы сделали ошибку, то набор кода нужно начинать сначала. Если при наборе какой-то цифры вы остановились дальше нужной отметки, то возврат обратно ни к чему не приведет – необходимо начинать набор заново, что возможно с любого этапа.

Для того, чтобы закрыть кодовый замок.

При закрытой дверце сейфа, просто проверните ручку лимба кодового замка против часовой стрелки несколько раз.

Попробуем разобраться с этой инструкцией и принципом работы механизма.

Вращающаяся ручка лимба на конце оси имеет резьбу, на которой шплинтом фиксируется приводный диск механизма. То есть ручка лимба и приводный диск жестко сцеплены, и вращение первой неминуемо приводит к вращению второго.

Приводный диск имеет значительно меньший диаметр в отличие от рабочих, и обладает двумя важными функциями:

2) Задвижение и выдвижение засова (или ригеля) замка. Именно приводный диск при вращении ручки лимба зацепляет и «тащит» за собой в эту же сторону третий диск механизма. Третий диск при соприкосновении выступов будет тащить в ту же сторону второй диск. Такая же ситуация происходит последовательно со вторым и первым рабочими дисками.

Для того, чтобы третий диск, зацепленный приводным, потащил за собой второй рабочий диск, требуется не менее двух полных оборотов ручки. Для того, чтобы первый рабочий диск начал вращаться от ручки лимба, необходимо не менее трех полных оборотов ручки и такая последовательность: приводный диск зацепил третий рабочий, через полный оборот в эту же сторону третий диск зацепил и потащил второй рабочий, и еще через один полный оборот ручки в эту же сторону второй рабочий диск зацепит и потащит первый.

Теперь вы наверняка понимаете, почему набор кода происходит в такой последовательности? Потому что сначала нам надо «достучаться» до самого первого к нам диска и выставить его цифру кода. Затем вращением ручки в обратную сторону, но с меньшим количеством оборотов, мы выставляем и оставляем цифру второго рабочего диска. Затем, опять поменяв сторону вращения и еще уменьшив число вращений ручки лимба, мы выставляем цифру кода для третьего диска.

В итоге, если код замка набрали верно, диски выстроятся вот в таком положении:

Образуется единый кодовый паз.

Проверку «правильности» кода в замке осуществляет так называемый «гусак» в механизме.

Гусак механизма нагружен усилием пружины, под ее действием он все время давит на диски и стремится провалиться в образованный кодовый паз, который мы рассмотрели с вами выше. Но хочется спросить, как этот крючок может провалиться в кодовый паз – они же имеют неподходящие формы и находятся в разных плоскостях?

Вот на этой фотографии мы видим крепежный винт, пружинку и соответственно, сам гусак:

Но если завести фотокамеру с другой стороны, обнаруживаем, что гусак имеет хвостовик.

Именно этот хвостовик, который имеет форму бруска прямоугольного сечения, одновременно скользит по трем рабочим дискам при наборе кода и проверяет кодовый паз. То есть именно этим хвостовиком гусак «проваливается» под действием пружины в образованный кодовый паз.

Теперь последовательно по фотографиям проследим за работой гусака.

Код набран верно, гусак под действием пружины «готов провалиться» в кодовый паз, образованный рабочими дисками.

Но теперь сам крючок гусака уперся в приводный диск.

Согласно пункту №4 инструкции, начинаем медленно поворачивать ручку замка снаружи по часовой стрелке. Через определенный угол поворота мы чувствуем изменение усилия вращения. Это гусак провалился в кодовый паз, а его носик вошел в зацеп с приводным диском.

Теперь нам осталось совсем немного докрутить ручку лимба по часовой стрелке до упора. Тем самым мы уберем ригель замка и освободим ход засовам сейфа.

Для информации, ниже размещено изображение с размерами «коробочки» лимбового сейфового замка.

Как работает кодовый механический замок сейфа — статья «Сейф-видео»

Механический кодовый замок ─ это высокоточный механизм, требующий бережного использования. Его главная функция ─ ограничить или блокировать ход засова. Набрав заданный код, вы переместите засов и движением ручки откроете дверцу. Если код окажется неверным, засов упрется в кодовые диски и заблокирует дверь.

Принцип работы открытого кодового замка для сейфа

Ручка лимба (кольцо с делением) и кодовые диски расположены на одной вращательной оси. Первый диск является ведущим, он прочно закреплен на оси металлическим стержнем полукруглого сечения (шплинтом).

Последующие 2-3 диска вращаются от первого. Между собой взаимодействуют только соседние диски: ведущий со вторым, второй с третьим, третий с четвертым. Диски контактируют через выступы, в этот момент отчетливо слышен металлический щелчок.

В каждом диске есть паз. При правильно подобранном шифре все 4 паза выстраиваются так, что образуется единая узкая выемка. Засов беспрепятственно входит в общий паз во время поворота ручки или ключа.

Инструкция по эксплуатации устройства

Перед началом использования устройства нужно закодировать его.

На индексном кольце есть только одна красная метка. Поворачивая ручку, выставляют последовательно каждое число строго под этой отметкой. Любые вращательные движения замка должны быть плавными и медленными.

Любые вращательные движения замка должны быть плавными и медленными.

Как правильно набрать код:

- Поверните по часовой стрелке ручку лимба 3 раза, пропуская пометку на индексном кольце. Затем установите первую цифру напротив метки.

- Верните лимб обратно, против часовой стрелки. Выставите вторую цифру кода под маркером.

- Прокрутите ручку по часовой стрелке и выставьте третью цифру.

- Поверните ручку лимба в обратном направлении, против часовой стрелки и зафиксируйте последнюю, четверную цифру.

При подборе кода каждую последующую цифру нужно набирать строго за предыдущей. Если вы ошиблись или проскочили нужную градацию, введение кода начать заново. Доводка прокрутки или возврат недопустимы.

Закрыть механический кодовый замок просто. Захлопните дверцу и сделайте 4 полных оборотов против часовой стрелки.

Как сменить кодировку:

- Закройте замок при открытой дверце, затем откройте, используя не основную, а вспомогательную градуировку.

- Начните переустановку кода с последней цифры. С внутренней стороны двери вставьте до упора ручку. Спокойно поверните ее на 90°. Оставьте так и переходите непосредственно к установке нового шифра.

- Первая цифра устанавливается при вращении против часовой стрелки.

- Вторая цифра фиксируется при вращении по часовой стрелке.

- Для установки 3 цифры поверните диск против часовой стрелки.

- После фиксации последней цифры поверните ручку влево. Новый код установился.

Надежный код подразумевает отличие рядом стоящих цифр не менее чем на 4 единицы.

Преимущества и недостатки механического кодового замка для сейфов

Механический замок на сейф ─ универсальное устройство. Но он имеет свои недостатки:

- временные затраты при открывании, перекодировке;

- не на всех замках можно менять шифр несколько раз;

- не подходит людям с плохим зрением.

К преимуществам относится доступность, износостойкость, надежность, приемлемая стоимость, простота в эксплуатации. У владельца нет необходимости носить ключ или оставлять его в недоступном месте. Сменный код при подозрении на его вскрытие всегда можно сменить.

Сейфы с механическими замками устанавливают дома, когда нет острой необходимости ежедневно открывать его. Средний срок эксплуатации рассчитан на 150 лет.

Инфосекьюр | «РАСКАТ-СЕЙФ» — устройство для хранения и экстренного уничтожения информации

Устройство встроено в металлический шкаф (сейф) и предназначено для хранения и экстренного уничтожения информации на стримерных кассетах, жестких дисках компьютеров, других магнитных носителях информации.

Дистанционное управление проводной кнопкой. Датчик активации устройства при несанкционированном вскрытии шкафа (сейфа). Автоматическая постановка на охрану.

Цена дана без учета стоимости шкафа (сейфа).

Принцип действия:

Принцип действия устройств серии «Раскат» основан на создании в модуле накопления заряда импульсного магнитного поля, при воздействии которого на магнитный носитель, происходит стирание записанной информации без возможности ее восстановления.

Время накопления заряда для стирания информации ничтожно мало. Срабатывание происходит за доли секунды. При наличии электрического питания, устройства серии «Раскат» могут находиться в режиме готовности к стиранию информации продолжительное время. А наличие источника автономного питания позволяет эксплуатировать устройство при отсутствии промышленной сети.

Модуль управления для включения импульса стирания информации может быть различных конфигураций и использовать несколько видов алгоритма работы.

Надежность, простота использования, гарантированное, мгновенное и полное уничтожение информации на любых магнитных носителях, в том числе и на работающих в момент уничтожения — основные преимущества устройств серии «Раскат».

Устройства серии «Раскат» являются незаменимыми помощниками в деле обеспечения корпоративной и личной информационной безопасности.

Технические характеристики:

Количество стираемых носителей информации: от 1-го

Тип магнитного носителя: дискеты, ZIP-диски, аудиокассеты, видеокассеты, стриммерные кассеты, жесткие диски ПК

Напряженность стирающего магнитного поля: более 350 кА/м

Время готовности к стиранию информации после включения питания (при питании 220 В): менее 3 с

Длительность стирания информации: 0,1 с

Время нахождения в дежурном режиме (готовности к стиранию): круглосуточно

Питание: сеть 220 В

Модули управления кнопка на корпусе / радиоканал/ датчики автоматического срабатывания

Вскрытие сейфов — описание процедуры

2018-05-24

Каждый, кто хранит дома или в офисе крупные суммы, драгоценности, ценные бумаги, документы и различные вещи, имеющие какую-то ценность, хочет себя обезопасить от кражи и приобретает сейф для более безопасного хранения. Многие приобретают хороший по надёжности сейф Valberg. Модели этого бренда считаются отличными и надёжными системами защиты ценностей производимых компанией Промет, офис которой расположен в Московской области в Сосенском.

Многие приобретают хороший по надёжности сейф Valberg. Модели этого бренда считаются отличными и надёжными системами защиты ценностей производимых компанией Промет, офис которой расположен в Московской области в Сосенском.

А сейфы изготавливаются на предприятиях, размещённых в Московской и Тульской областях. Ещё одно предприятие располагается в Болгарии. Сейфы компании Промет реализуются во всех уголках России, а также продаются через торговые представительства в разных регионах Мира. Но, к сожалению, бывают ситуации, когда человек забыл код от сейфа, ключи или у системы села батарейка – всё зависит от модели. Тогда возникает вопрос — как вскрыть сейф валберг.

Виды выпускаемых сейфов

Компания производит большой выбор моделей, установить которые можно как дома, так и в офисе. Выпускаются такие виды сейфов: устойчивые к взлому, огнестойкие, огне-взломостойкие, мебельные, для дома и офиса, встраиваемые, оружейные, депозитные сейфы и ячейки. В общем, компания производит сейфы на все случаи жизни. А вскрытие сейфов ССЫЛКА довольно сложная задача, которая чаще всего под силу только специалистам. Но обо всём по порядку.

А вскрытие сейфов ССЫЛКА довольно сложная задача, которая чаще всего под силу только специалистам. Но обо всём по порядку.

Как открыть сейф

В первую очередь чтобы приступить к решению проблемы по вскрытию, необходимо, прежде всего, знать модель сейфа. Сейфы Валберг производятся с механическими и электронными замками. Существуют разные ситуации, по которым необходимо вскрытие сейфа. Для механических сейфов существуют такие варианты:

- определённые механические замки имеют кодовое устройство, код от которого позабыли;

- вышел из строя замочный механизм;

- ключ от сейфа был утрачен;

- сломался ключ от сейфа.

В том случае, если у сейфа электронный замок, тогда могут возникнуть следующие задачи:

- как открыть сейф, если села батарейка;

- как открыть сейф, если забыли код.

Рассмотрим по порядку модели с электронным, а затем механическим замком.

Модели с электронным замком

Для того чтобы понять как вскрыть замок сейфа valberg с электронным замком необходимо знать какая модификация сейфа, ведь в первых типах компания устанавливала замок сверху, а в последующем, на новых моделях, замок устанавливался снизу.

Основа работы этих механизмов одинаковая и, чтобы их открыть необходимо, сделать следующее:

- Надавить на кнопку, которая расположена внизу слева. При этом активируется устройство электронного механизма;

- Затем нужно набрать код. Данное действие будет сопровождаться звуковым сигналом. Если сейф из первых моделей, кнопки могут западать, а звуковой сигнал отсутствовать. В данном случае сочетание кода принимается механизмом как неверная;

- Есть модели с кнопкой Enter которую необходимо нажать после ввода кода;

- Если набрана верная комбинация, несколько раз мигнёт зелёная лампочка;

- Через несколько секунд, после того как код введён, нужно повернуть штурвал или ручку замка по часовой стрелке и открыть сейф;

- В том случае, если введена неправильная комбинация, загорится красная лампочка, а после третьего неправильного ввода замок сейфа заблокируется на несколько минут. В этом случае кнопки не будут реагировать на нажатия, а красная лампочка будет мигать.

Если в замке села батарейка, то решение данного вопроса довольно простое. Необходимо подсоединить внешний источник питания от батареи 9 В. Чтобы это сделать правильно, нужно посмотреть на контакты слева от клавиатуры, там указана полярность, которая нужна для подключения резервной батареи.

На сейфах Valberg, которые имеют высокий класс взломостойкости, ставят надёжные электронные замки американского производства. Данный замок является блокиратором и рядом должна быть поворотная ручка.

Открыть сейф с таким электронным замком можно просто, введя комбинацию кода сейфа. Каждое нажатие кнопки будет сопровождаться миганием красной лампочки, и сопровождаться звуковым сигналом. Верный набор оповещается двумя звуковыми сигналами и двумя миганиями лампочки, после чего есть три секунды на то, чтобы открыть дверь устройства.

Если забыли пароль от сейфа и не знаете, как взломать сейф валберг, следует немедленно обратиться к специалистам, так как продукцию данного производителя просто так взломать не получится.

Модели с механическим замком

На сейфах, которые относятся к высокому классу взломостойкости, кроме штурвала или ручки, есть две скважины и соответственно такая модель отпирается двумя ключами.

Если необходимо открыть сейф с кодовым механическим или как их называют лимбовым замком тогда нужно приступать к разблокировке с набора кода. На сейфе есть круглая ручка механического кодового замка с обозначенными делениями. Вокруг ручки есть кольцо с цифрами, на котором расположена красная разметка.

Комбинация механического замка состоит из четырёх цифр, зная их вопрос, как вскрыть дверь сейф valberg, отпадает сам собой:

- чтобы набрать первую цифру кода нужно кодовую ручку вращать по часовой стрелке, пока необходимое деление цифры не встанет прямо напротив метки индексного кольца на четвёртый раз;

- чтобы набрать вторую цифру кода необходимо вращать кодовую ручку замка против часовой стрелки до тех пор, пока нужное деление цифры не выставится ровно напротив метки индексного кольца на третий раз;

- чтобы набрать третью цифру кода нужно крутить кодовую ручку замка по часовой стрелке.

Выставить нужное деление цифры, ровно напротив красного деления индексного кольца на второе совпадение;

Выставить нужное деление цифры, ровно напротив красного деления индексного кольца на второе совпадение; - чтобы набрать четвёртую цифру необходимо вращать ручку замка против часовой стрелки, пока нужное деление цифры кода не станет, ровно напротив красного деления индексного кольца при первом же совпадении.

Если всё сделано правильно, кодовый замок разблокирован. Если при наборе кода где-то была ошибка нужно начинать ввод кода с первого пункта.

Более подробно об этом можно узнать в интернете. Например, на данной странице у вас есть возможность ознакомиться с тем, как происходит вскрытие сейфов http://xn——5cdccjcb4abkhm3aeg2axqda8alfg3at4voe.xn--p1ai/vskritie-zamkov/vskritie-seifov/ либо на другом ресурсе по вашему желанию.

Назад к разделу

Просмотров: 1421

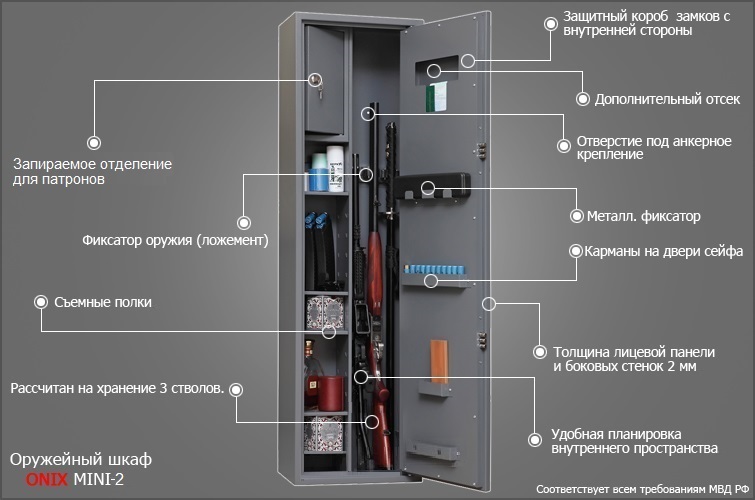

Как правильно выбрать оружейный сейф. Гид покупателя.

Если Вы читаете этот обзор то наверняка Вам уже хорошо известно, что наличие оружейного сейфа является одним из обязательных условий получения лицензии на огнестрельное оружие. Приказ МВД №288 «О хранении огнестрельного оружия» предписывает владельцам безопасное хранение и предотвращение доступа к оружию посторонних лиц. Обеспечивается это с помощью сейфов и шкафов.

Приказ МВД №288 «О хранении огнестрельного оружия» предписывает владельцам безопасное хранение и предотвращение доступа к оружию посторонних лиц. Обеспечивается это с помощью сейфов и шкафов.Однако, вышеупомянутый документ не содержит четких требований для физ. лиц, а использование размытых формулировок позволяет трактовать «безопасное хранение» как угодно. В связи с этим, широкое распространение получили дешевые металлические шкафы из тонколистовой стали, приспособленные для хранения ружей. Разумеется, никакой серьёзной защиты они обеспечить не могут и позволяют лишь соблюсти формальность при минимальных затратах для получения заветной РОХа.

Этот обзор о том как выбрать надёжный сейф для оружия, который обеспечит настоящую, а не фиктивную защиту. Мы разберем вопросы, наиболее часто возникающие при покупке. Если сейф у Вас уже есть, можете использовать данный обзор в качестве чек-листа для его проверки.

Содержание:

1) Толщина металла

2) Варианты замков

3) Ригельный механизм

4) Вместимость сейфа

5) Внутреннее устройство

6) Крепление сейфа

7) Сервис и гарантия

1. Толщина металла

Толщина металла

Чем прочнее стенки, тем надежнее сейф. Взломать шкаф из дешевой 1,5 мм стали — проще простого, для этого не потребуется даже никакого инструмента.

Некоторые производители устанавливают на тонкостенные шкафы замки 2 или 3 класса — это всего лишь уловка, маркетинговый ход. Взломостойким такой сейф может считаться до первого вора — он даже не станет возиться с замком.

Юридические лица обязаны хранить огнестрельное оружие в сейфах со стенками толщиной не менее 3 мм. В действительности, это минимально приемлемая величина с которой начинается безопасное хранение. Сегодня на рынке в среднем ценовом сегменте можно найти достаточно предложений оружейных сейфов, изготовленных из стали толщиной 3 (боковые стенки корпуса) и 5 (дверная плита) мм. Если бюджет позволяет, то можно купить взломостойкий сейф с многослойной конструкцией корпуса по типу «сэндвича» из композитных материалов.

2. Замки: кодовые или ключевые

«Какой замок лучше — электронный или ключевой?» — это один из наиболее часто задаваемых вопросов покупателями. В плане безопасности — это не принципиально, поскольку уровень защиты определяется не типом, а классом замка. От типа зависит функциональность, удобство использования и скорость открывания.

К электронным замкам ключи не нужны — это их главное преимущество. К тому же они удобны в обращении и функциональны. Однако, работают такие замки от батареек — придется менять их примерно раз в год.

Ключевые замки не нуждаются в источниках питания, они дешевле и долговечнее, но уступают электронным по функциональности и удобству.

Если в доме есть дети, то имеет смысл отдать предпочтение электронному замку. Код ребенок не подберет, а с ключевым замком вполне справится, если случайно найдет ключи. Последствия могут быть печальными и непоправимыми.

3. Ригельный механизм

Ригельный механизм является одним из ключевых элементов взломостойкости.

Благодаря этим массивным стальным болтам осуществляется надёжное запирание дверей. Поворотная рукоятка приводит их в действие: открываете сейф — ригели «прячутся» в двери, запираете — они заходят в пазы на корпусе.

Благодаря этим массивным стальным болтам осуществляется надёжное запирание дверей. Поворотная рукоятка приводит их в действие: открываете сейф — ригели «прячутся» в двери, запираете — они заходят в пазы на корпусе.С ригелями все просто — чем больше, чем толще, чем сильнее они выдвигаются — тем лучше. Максимальный уровень защиты обеспечивает ригельная система запирания по всем сторонам. В бюджетных моделях сейфов ригельного механизма как такового нет — дверь запирается только по одной стороне ригелями замка, что обеспечивает лишь небольшой уровень защиты.

Ригели не должны «болтаться», а вот проворачивание вокруг своей оси допускается — это защищает их при попытках спиливания. Когда будете рассматривать ригели, обратите внимание и на плотность прилегания двери к корпусу — чем меньше зазор между ними, тем взломщику будет сложнее её поддеть.

4. Вместимость сейфа

Выбирая сейф, учитывайте, что ваш арсенал может со временем «подрасти» и увеличиться — появятся новые ружья, возможно они будут более длинными, возможно с оптикой.

5. Интерьер сейфа

От внутреннего устройства сейфа напрямую зависят его возможности хранения. Пространство сейфа может быть разделено на секции вертикальной перегородкой — оружие отдельно, принадлежности и амуниция отдельно.

Для хранения патронов обычно предусмотрено запираемое на ключ отделение (трейзер). Такой подход с одной стороны практичен, а с другой — позволяет соблюсти требование МВД о раздельном хранении оружия и боеприпасов. При выборе модели обратите внимание на размер трейзера, чтобы потом не пришлось хранить патроны на полках.

Кстати, про полки — они чаще всего съемные, что позволяет в случае крайней необходимости снять их, освободив в сейфе дополнительное место под ружья. Для большего удобства некоторые производители делают полки с отбортовкой, чтобы с них ничего не скатывалось и не падало.

Говоря об интерьере оружейных сейфов нельзя не упомянуть о ложементах — подставках под ружья. Ложементы обеспечивают фиксацию оружия в вертикальном положении, не дают ему свалиться в кучу. В последнее время стали популярными роликовые ложементы зажимного типа, которые обеспечивают не только максимально надёжную и бережную фиксацию, но и удобство использования. Крепление таких ложементов выполняется на нужной высоте с помощью двухстороннего скотча

6. Особенности установки

Неприметное и непроходное место — оптимальный вариант для установки оружейного сейфа. Еще лучше, если само место ограничивает действия потенциального злоумышленника. Например, в тесной гардеробной комнате свободно добраться можно будет только к двери — самой неприступной части сейфа. В таких условиях взламывать его не только неудобно, но и трудоемко.

В частных домах сейфы часто «прячут» в подвале — очень хороший вариант установки. Во-первых, о содержимом подвала знает ограниченный круг людей, во-вторых, если сейф найдут, вынести его вместе с ценностями будет непросто.

Оружейный сейф из-за особенностей конструкции очень неустойчив, поэтому необходимо прикрепить его к полу или стене клиновыми анкерными болтами. Вы можете сделать все самостоятельно, если у вас есть желание, перфоратор и прямые руки.

7. Сервис и гарантия

Ни один сейф, даже самый дорогой, не застрахован от неисправностей и непредвиденных ситуаций. Например, сломается замок, или потеряете ключ, или забудете код. Поэтому, выясняйте сервисные и гарантийные условия до покупки. Вы должны быть уверены, что в любой внештатной ситуации вас не оставят один на один с проблемой.

В течение гарантийного срока можно обращаться с любыми вопросами в магазин, в котором вы купили сейф, или в сервисную службу производителя — контакты должны быть указаны в гарантийном талоне.

Выбирая сейф, задавайте продавцу как можно больше вопросов, даже если они вам кажутся несущественными. Лучше сразу во всем разобраться — не придется расстраиваться из-за неверного выбора после покупки. Обязательно узнайте, есть ли у сейфа сертификат соответствия ГОСТу Р 50862-2005. Если продавец «темнит», уходит от вопросов — вряд ли в этом магазине вам помогут, если возникнут проблемы в процессе эксплуатации.

Обязательно узнайте, есть ли у сейфа сертификат соответствия ГОСТу Р 50862-2005. Если продавец «темнит», уходит от вопросов — вряд ли в этом магазине вам помогут, если возникнут проблемы в процессе эксплуатации.

Дополнительно:

— интерактивный сервис поиска оружейных сейфов по характеристикам

Автор: Шумилов И.Н.

Какой замок выбрать для сейфа

Сегодня при выборе надежного сейфа многие из покупателей ориентируются на замки, которыми оснащаются эти конструкции. Производители предлагают устройства с различными типами запорных устройств. Разобраться в том, какое устройство лучше защищает сейф от вскрытия, бывает непросто.

Механические замки

Многие считают, что замок, открываемый ключами, самый надежный, поскольку электроника часто ломается. Тем не менее, проблемы могут возникнуть и с такими устройствами. Стоит всего лишь потерять ключ, и открыть сейф будет сложно, а зачастую и вовсе невозможно. Также есть опасность того, что ключами завладеет посторонний человек. В таком случае сохранность денег, бумаг или других ценностей внутри хранилища окажется под большим вопросом.

В таком случае сохранность денег, бумаг или других ценностей внутри хранилища окажется под большим вопросом.

Кодовые замки

Таких проблем легко избежать, если оборудовать сейф кодовым замком. Он может быть не только электронным, но и механическим. Для того чтобы открыть четырехуровневый механический замок, придется потратить некоторое время, даже если его код уже известен.

Основной проблемой, возникающей при использовании кодовых запорных устройств, становится элементарная забывчивость хозяев. Стоит забыть код, и содержимое сейфа становится недоступным. К тому же, многие хозяева записывают секретный код на обоях, рядом с сейфом или в других местах, к которым могут иметь доступ посторонние.

Как решить проблему?

Наилучшее решение – сочетание нескольких видов замков. Это дает практически полную гарантию того, что подобрать ключ и код одновременно будет просто невозможно. При этом следует помнить, что надежность обеспечивается не только за счет сочетания нескольких видов замков.

Дешевое запорное устройство китайского производства, будь это замок с ключами, кодовый или электронный вряд ли сможет надежно защитить содержимое сейфа. Опытный взломщик справится с такой «защитой» за пару минут. Поэтому при покупке изделия один из важнейших моментов – выбор надежных замков.

При приобретении сейфа следует обратить внимание на наличие соответствующих сертификатов. Причем, сертифицированы должны быть не только сами сейфы, но и запорные устройства.

Идеальным вариантом будет комбинация ключного и электронного, или ключного и кодового замков. Также можно купить конструкции, которые оснащены тремя видами запорных устройств, это еще значительно уменьшит вероятность несанкционированного вскрытия сейфа.

Перенос существующих данных в аккаунт 1Password

Добавление аккаунта и перенос данных

Если вы используете 1Password 6, скачайте и установите 1Password 7. Если вы увидите окно с надписью «Подписаться сейчас», закройте его. Вы уже оформили подписку на аккаунт 1Password на сайте 1Password.com.

Вы уже оформили подписку на аккаунт 1Password на сайте 1Password.com.

Войдите в свой аккаунт на сайте 1Password.com и 1Password спросит вас, хотите ли вы добавить этот новый аккаунт в приложение. Нажмите «Добавить аккаунт».

Если 1Password не спрашивает о добавлении аккаунта в приложение, вы можете добавить его вручную.

Нажмите «Скопировать элементы» и все ваши данные, такие как пароли и защищённые заметки, будут скопированы в новый аккаунт.

Нажмите «Удалить сейф». Теперь когда вы всё безопасно скопировали в новый аккаунт, вам нужно удалить старый сейф, чтобы избежать дублирования элементов.

Если 1Password не спрашивает о переносе данных автоматически

Если 1Password не спрашивает о переносе данных:

- Выберите «Сейф» в верхнем меню > «Сменить сейф» и выберите нужный сейф в новом аккаунте.

- Нажмите «Помощь» > «Инструменты» > «Перенести автономные сейфы в аккаунт».

Вы также можете перенести данные вручную, а затем удалить свой локальный «Основной» (Primary) сейф. Для удаления старого основного сейфа, выберите «Сейф» в верхнем меню > «Сменить сейф» > «Основной». Затем выберите «Сейф» снова > «Удалить сейф».

Для удаления старого основного сейфа, выберите «Сейф» в верхнем меню > «Сменить сейф» > «Основной». Затем выберите «Сейф» снова > «Удалить сейф».

Добавление аккаунта и перенос данных

- Откройте и разблокируйте 1Password.

- Выберите «Настройки» и нажмите на «Аккаунты 1Password».

- Нажмите «Добавить существующий аккаунт».

- Выберите «Сканировать код настройки».

- Следуйте инструкциям на экране, чтобы найти и отсканировать код настройки. Нужна помощь?

- Введите мастер-пароль и нажмите «Войти».

- Нажмите на «Переместить элементы» для переноса данных в новый аккаунт.

Для ручного переноса данных

Если у вас больше одного сейфа или вы уже добавили элементы в свой аккаунт, 1Password не спросит об автоматическом переносе данных. Узнайте, как вы можете переместить элементы вручную.

Для удаления старого «Основного» (Primary) сейфа, перейдите в «Настройки» > «Сейфы» > «Основной». Затем нажмите на «Удалить сейф».

Шаг 1. Добавление аккаунта и перенос данных

Если вы обновляетесь с версии 1Password 4, скачайте версию 1Password 7 и установите её. На приветственном экране выберите метод синхронизации, которым вы пользовались, а затем выберите сейф для импорта. Если вы увидите окно с надписью «Подписаться сейчас», закройте его. Вы уже оформили подписку на аккаунт 1Password на сайте 1Password.com.

- Войдите в свой аккаунт на сайте 1Password.com в браузере.

- Нажмите на имя аккаунта в правом верхнем углу и выберите «Скачать приложения».

- Нажмите на «Добавить аккаунт напрямую». Откроется приложения 1Password и почти все данные для входа в ваш аккаунт будут автоматически заполнены.

- Введите мастер-пароль и нажмите «Войти».

- Нажмите на «Перенести элементы», подтвердите выбор и все ваши данные, такие как пароли и защищённые заметки, будут скопированы в новый аккаунт.

Шаг 2: Импорт дополнительных сейфов

Если у вас есть дополнительные сейфы для импорта:

- Перейдите в «1Password» > «Импорт» и выберите «Папка Agile Keychain или OPVault».

- Нажмите на «Выбрать папку» и откройте нужный сейф.

- Введите пароль от сейфа.

- Выберите сейф в аккаунте 1Password куда вы хотите импортировать свои данные и нажмите на «Импорт». Вы можете создавать новые сейфы в аккаунте 1Password на сайте 1Password.com.

Чтобы избежать дублирования данных, удалите автономные сейфы после импорта:

- Нажмите на «Все сейфы» в самом верху бокового меню или выберите «Вид» > «Показать/скрыть сейфы»(Ctrl + D). Если у вас выбран какой-то сейф, то вы увидите имя этого сейфа вместо «Всех сейфов».

- Затем нажмите на рядом с автономным сейфом, который вы хотите удалить, и выберите «Удалить сейф».

Если вы обновляетесь с версии 1Password 4

Для избежания конфликтов с 1Password 4, удалите эту версию с компьютера после обновления до 1Password 7, а затем перезапустите 1Password 7:

- Перейдите в «Панель управления» > «Удаление программ».

- Найдите 1Password 4 в списке, выберите «Удалить» и следуйте дальнейшим инструкциям.

Что делать, если 1Password не сохраняет и не заполняет пароли на сайтах.

Добавление аккаунта и перенос данных

Шаг 1. Добавление аккаунта

- Откройте и разблокируйте 1Password.

- Перейдите в «Настройки» > «Аккаунты 1Password».

- Нажмите «Войти в аккаунт 1Password», а затем выберите «Сканировать код настройки».

- Следуйте инструкциям на экране, чтобы найти и отсканировать код настройки. Нужна помощь?

- Введите мастер-пароль для входа.

Шаг 2. Импорт данных в аккаунт 1Password

Чтобы перенести существующие данные в новый аккаунт, скопируйте их:

- Будучи в любом списке элементов, нажмите на > «Выбрать», а затем выберите элемент(-ы),которые вы хотите скопировать. Чтобы выбрать все элементы в списке, нажмите на > «Выбрать все».

- Нажмите на и выберите сейф, куда вы хотите скопировать элемент(-ы).

Если вы не видите , сначала нажмите на .

Шаг 3.

Удаление старого основного (Primary) сейфа

Удаление старого основного (Primary) сейфаПосле копирования данных в аккаунт 1Password, у вас останется старый основной (Primary) сейф. Чтобы удалить его, перейдите в «Настройки» > «Дополнительно», а затем нажмите на «Удалить основной сейф».

Личная безопасность — Одно устройство для вашей безопасности

Из того похода я начал формировать гипотезу о том, что отношения людей со своими смартфонами становятся довольно сложными, особенно когда речь идет о личной безопасности: что, имея возможность звонить или выходить в Интернет в любое время, потребители видят меньше необходимости как следует подготовиться перед тем, как отправиться в путешествие. Или они перестают беспокоиться о рисках в целом.

Этой весной у меня была возможность проверить свою гипотезу, так как я участвовал в исследовании взглядов потребителей на общественную безопасность.Однако исследование было нацелено на жителей города, а не на туристов, путешествующих по дикой местности. Тем не менее, поскольку такое поведение возникло из-за постоянной связи, а не привязки к какому-либо конкретному интересу, он считал, что это не имеет значения.

Тем не менее, поскольку такое поведение возникло из-за постоянной связи, а не привязки к какому-либо конкретному интересу, он считал, что это не имеет значения.

И действительно, в ходе нашего исследования мы узнали, что трое из четырех пользователей смартфонов имеют какое-либо приложение или функцию безопасности на своем смартфоне и что они полагаются на телефон, если что-то случится. И заметная группа также сказала, что они меньше обеспокоены рисками и осмеливаются делать больше, когда у них есть свой телефон.

Может быть, сложнее увидеть, как это происходит в городе, по сравнению с походом. Но я могу спросить вас: вы когда-нибудь решали встретиться с кем-то, не указав заранее время и место? Вы примерно знаете, где хотите встретиться. А поскольку вы знаете, что сможете связаться друг с другом, вы можете уточнить детали, когда будете в пути. Как насчет того, чтобы уйти из дома без бумажника? Или, может быть, как пройти к вашей послеобеденной встрече? Вы всегда можете позвонить, пообщаться или воспользоваться интернетом, если что-то случится, верно?

Помимо нашей личной ситуации, наше поведение также влияет на общество. В тенденциях 2016 года мы увидели, что новое коммуникативное поведение порождает ожидания новых способов обращения в службы экстренной помощи. Я предполагаю, что использование смартфона для обеспечения личной безопасности также предъявит новые требования к общественной безопасности. Как город может оправдать ожидания и поведение своих граждан? И какую информацию и сообщения они должны будут предоставлять?

В тенденциях 2016 года мы увидели, что новое коммуникативное поведение порождает ожидания новых способов обращения в службы экстренной помощи. Я предполагаю, что использование смартфона для обеспечения личной безопасности также предъявит новые требования к общественной безопасности. Как город может оправдать ожидания и поведение своих граждан? И какую информацию и сообщения они должны будут предоставлять?

Но это выходит за рамки смартфона. В исследовании носимых технологий, которое мы опубликовали ранее в этом году, мы увидели, что пользователи смартфонов верят, что носимые устройства переместятся в область личной безопасности.Например, с персональной сигнализацией. Учитывая, что это произойдет, я уверен, что парадокс безопасности также будет включать носимые технологии и что наши личные, связанные технологии заставляют нас чувствовать себя в безопасности, но при этом меньше беспокоиться о потенциальных рисках.

Очень интересно посмотреть, как это будет развиваться дальше. По этим причинам мы решили включить это явление в 10 горячих потребительских трендов на 2017 год. Это парадокс безопасности умных устройств.

По этим причинам мы решили включить это явление в 10 горячих потребительских трендов на 2017 год. Это парадокс безопасности умных устройств.

Связанный:

способов остаться конфиденциальной и безопасной

НЬЮ-ЙОРК. Кто-то пригласил шпиона в ваш дом на праздники? Возможно, так, если друг или член семьи подарил вам динамик с голосовым управлением или другое интеллектуальное устройство.

Легко забыть, но все, от подключенных к Интернету динамиков с голосовыми помощниками, таких как Amazon Alexa, до телевизоров со встроенным Netflix, можно всегда слушать, а иногда и смотреть. Как и в случае с почти всеми новыми технологиями, установка таких устройств означает балансировку рисков конфиденциальности и предлагаемых ими удобств.

Исследовательская компания IDC оценивает мировые поставки 815 миллионов интеллектуальных динамиков, камер видеонаблюдения и других устройств в 2019 году, что на 23% больше, чем в 2018 году. Многие из продаж предназначены для подарков.

Многие из продаж предназначены для подарков.

Вы можете полностью избежать риска, сразу же вернув устройства. Но если вы решите сохранить их — и искусственный интеллект, стоящий за ними — вы можете сделать несколько вещей, чтобы минимизировать их потенциал подслушивания.

Колонки слушают… и смотрят

Умные колонки, такие как Amazon Echo и Google Home, позволяют узнавать погоду и встречи с помощью простых голосовых команд. Более привлекательные версии поставляются с камерами и экранами.

Многие из этих устройств постоянно прослушивают команды и подключаются к корпоративным серверам для их выполнения. Обычно они игнорируют личную болтовню и передают звукозаписи только тогда, когда вы запускаете устройство, например, нажав кнопку или произнеся командную фразу, такую как «Окей, Google». Некоторые гаджеты также имеют кнопку отключения звука, чтобы полностью отключить микрофоны.

Но у потребителей нет простого способа проверить эти гарантии. В одном случае помощник Alexa в устройстве Echo неверно воспринял фоновый разговор как команду на отправку болтовни на оправдательный приговор — и так оно и было.

В одном случае помощник Alexa в устройстве Echo неверно воспринял фоновый разговор как команду на отправку болтовни на оправдательный приговор — и так оно и было.

Еще одна загвоздка: голосовые команды, отправляемые через Интернет, обычно хранятся неопределенно долго и могут включать разговоры в фоновом режиме. Их можно искать в судебных процессах и расследованиях.

Компании с хорошей репутацией позволяют просматривать и удалять историю своего голоса. Amazon теперь позволяет вам запрашивать автоматическое удаление через три или 18 месяцев, но вам нужно настроить это, и нет никакой возможности запретить Amazon сохранять историю ваших команд.

До недавнего времени технологические компании позволяли сотрудникам и подрядчикам проверять голосовое взаимодействие для контроля качества — и некоторые из этих деталей просочились.После негативной реакции многие компании, по крайней мере, делают более ясным и простым отказом от проверки человеком. Обратите внимание на свой выбор.

Если у вас есть дети, установите пароль для покупок, если ваш динамик это позволяет. В противном случае для ребенка будет детской забавой заказывать игрушки и другие вкусности через Alexa.

Что касается тех моделей экранов, то у многих есть камеры для видеочатов. Когда вы не пользуетесь устройством, попробуйте повернуть его лицом к стене, особенно в спальне и других уединенных местах.Или наклеить на камеру повязку или скотч. Это не должна быть запись, но зачем искушать судьбу?

Безопасность с видеонаблюдением

Камеры онлайн-видеонаблюдения позволяют вам проверять своих домашних животных или детей, когда вас нет дома. Дверной звонок Amazon Ring позволяет вам проверить, кто стоит у двери, не вставая с места.

Вот в чем загвоздка: если вы можете просматривать видео в приложении, возможно, это сможет и опытный хакер.

Когда вы используете один и тот же пароль в нескольких службах, хакер, укравший ваш пароль из одного места, может попробовать его и в службе камеры. Так что не используйте свой пароль повторно. Если возможно, включите двухфакторную аутентификацию, при которой вам потребуется ввести временный код, отправленный в виде текста, чтобы убедиться, что это вы.

Так что не используйте свой пароль повторно. Если возможно, включите двухфакторную аутентификацию, при которой вам потребуется ввести временный код, отправленный в виде текста, чтобы убедиться, что это вы.

Опять же, когда вы дома, вы можете повернуть камеру к стене. Однако это неприятно, и если вы забудете повернуть ее обратно, когда уходите, это лишает вас смысла иметь камеру наблюдения.

Умные ли замки умны?

Умные замки позволяют открывать двери с помощью приложения, так что вы можете впускать гостей, даже когда вас нет дома.Злоумышленники могут попытаться взломать систему, хотя зачастую им проще просто разбить окно.

В качестве меры предосторожности отключите любую возможность открывать двери с помощью голосовой команды умного динамика, особенно если у вас есть дети-шутники или подростки, которые могут захотеть провести кого-нибудь внутрь.

Хотя цифровые ключи могут быть удобны для ввода гостей и подрядчиков, они также могут оставлять цифровой след. Например, в споре об опеке над ребенком ваш бывший может потребовать от вас документы, чтобы узнать, что вы поздно вечером в школе не выходили.Если вы арендуете и создаете гостевой ключ, который используется ежедневно, домовладелец может заподозрить неавторизованного жильца.

О тех телевизорах

Многие смарт-телевизоры и устройства для потоковой передачи ТВ поставляются с микрофонами для голосового управления воспроизведением и поиска видео. Это означает передачу аудиофрагментов через Интернет. Здесь действуют те же предупреждения для умных динамиков.

Есть простое решение, если вы не используете Интернет-функции на своем Smart TV: просто не подключайте телевизор к Wi-Fi.Конечно, это не сработает, если вы не используете отдельный гаджет для потоковой передачи видео.

Говорящие игрушки

Дети могут получить удовольствие от кукол и других игрушек, которые говорят в ответ. Но если игрушка подключена к Интернету, обратите внимание на то, какой контроль она дает родителям и позволяет ли детям подключаться к внешнему миру. Вы можете проверить в Интернете, не выявили ли проблемы другие родители или группы потребителей.

Вы можете проверить в Интернете, не выявили ли проблемы другие родители или группы потребителей.

И не забудьте установить последние приложения и другие обновления программного обеспечения, так как они могут содержать исправления недостатков, которые в противном случае могут быть использованы хакерами.

8 советов по обеспечению безопасности вашего мобильного устройства

Не секрет, что технология, которую мы используем, может сделать нас мишенью для вирусов и кибератак, если не будет должным образом защищена. Когда дело доходит до использования мобильного устройства, к телефону не прилагается никакого руководства, которое бы научило пользователя мобильной безопасности. Кроме того, угрозы всегда развиваются и корректируются в зависимости от наших привычек.

Чтобы помочь вам безопасно перемещаться по устройству, мы создали инфографику, которая включает 8 советов по обеспечению безопасности мобильных устройств.

1) Держите телефон заблокированным

Одна из потенциальных угроз — кража вашего устройства, что может дать вору полный доступ к вашей личной информации. Чтобы этого не произошло, обязательно установите блокировку экрана. Будет ли это код доступа, графический ключ, отпечаток пальца или распознавание лица, зависит от вас и возможностей вашего устройства.

Чтобы этого не произошло, обязательно установите блокировку экрана. Будет ли это код доступа, графический ключ, отпечаток пальца или распознавание лица, зависит от вас и возможностей вашего устройства.

При включении экрана блокировки у вас будет возможность выбрать, как долго телефон может находиться в режиме ожидания перед блокировкой. Обязательно выбирайте максимально короткий промежуток времени.Это защитит вас, автоматически включив экран блокировки, даже если вы забудете заблокировать его самостоятельно. Это также сэкономит вашу батарею, потому что экран погаснет через установленное время.

2) Установить безопасные пароли

Установка надежных паролей в приложениях усложнит хакеру возможность их угадать. Также предлагается установить разные пароли для каждого приложения. Таким образом, если будет обнаружен один пароль, хакер не получит доступа ко всей вашей информации.

Не только личные устройства представляют опасность, но и профессиональные устройства. Согласно отчету Verizon Mobile Security Index 2018 Report, только 39% пользователей мобильных устройств на предприятиях меняют все пароли по умолчанию и только 38% используют надежную двухфакторную аутентификацию на своих мобильных устройствах. Слабые пароли могут поставить под угрозу всю организацию.

Согласно отчету Verizon Mobile Security Index 2018 Report, только 39% пользователей мобильных устройств на предприятиях меняют все пароли по умолчанию и только 38% используют надежную двухфакторную аутентификацию на своих мобильных устройствах. Слабые пароли могут поставить под угрозу всю организацию.

3) Поддерживайте актуальность ОС устройства

Обновления операционной системы мобильного телефона призваны улучшить вашу работу. Это может повлечь за собой все, от производительности до безопасности. Хотя они случаются часто, и пользователи, как правило, быстро нажимают на них или просят устройство напомнить им в будущем, важно быть в курсе последних событий.Эти обновления могут защитить устройства iOS и Android от недавно обнаруженных угроз. Чтобы проверить, обновлена ли ОС вашего телефона, перейдите в раздел «О телефоне» или «Общие» и нажмите «Обновления системы» или «Обновление программного обеспечения».

4) Подключитесь к защищенному Wi-Fi

Прелесть мобильных устройств в том, что мы можем получить доступ к Интернету где угодно и куда угодно. Первое, что мы делаем в ресторане или у друга, — это ищем Wi-Fi. Хотя бесплатный Wi-Fi может сэкономить нам данные, важно опасаться незащищенных сетей.

Чтобы оставаться в безопасности при использовании общедоступного Wi-Fi, обязательно подключитесь к виртуальной частной сети или VPN. Попробуйте Panda VPN для Android, которая позволяет вам пользоваться безопасным подключением Wi-Fi даже в общедоступных сетях. Изменение виртуальной сети защитит ваше местоположение и убережет вашу информацию от посторонних глаз. С другой стороны, убедитесь, что вы держите свой Wi-Fi в безопасности, чтобы никто не мог получить доступ к вашей сети.

5) Остерегайтесь загрузок

Когда вы загружаете приложения, обязательно загрузите их из официальных магазинов приложений и проверьте отзывы.Киберпреступники создают мошеннические мобильные приложения, имитирующие проверенные бренды, для получения конфиденциальной информации пользователей. Чтобы избежать этой ловушки, обязательно посмотрите количество отзывов, последнее обновление и контактную информацию организации.

6) Не делайте джейлбрейк и не рутируйте телефон

Взлом телефона или рутирование телефона — это когда вы разблокируете телефон и снимаете защиту, установленную производителями, чтобы вы могли получить доступ ко всему, что захотите. Может возникнуть соблазн сделать джейлбрейк или рутировать телефон для доступа к магазинам приложений, отличным от официальных, но это подвергает вас высокому риску.Приложения в этих незаконных магазинах не проверялись и могут легко взломать ваш телефон и украсть вашу информацию.

7) Зашифруйте свои данные

Ваш смартфон хранит много данных. Если он потерян или украден, ваша электронная почта, контакты, финансовая информация и многое другое могут оказаться под угрозой. Чтобы защитить данные вашего мобильного телефона, вы можете убедиться, что данные зашифрованы. Зашифрованные данные хранятся в нечитаемом виде, поэтому их невозможно понять.

У большинства телефонов есть настройки шифрования, которые можно включить в меню безопасности. Чтобы проверить, зашифровано ли ваше устройство iOS, перейдите в меню настроек и нажмите «Touch ID и пароль». Вам будет предложено ввести код экрана блокировки. Затем прокрутите страницу вниз, где должно быть написано «Защита данных включена».

Чтобы проверить, зашифровано ли ваше устройство iOS, перейдите в меню настроек и нажмите «Touch ID и пароль». Вам будет предложено ввести код экрана блокировки. Затем прокрутите страницу вниз, где должно быть написано «Защита данных включена».

Чтобы зашифровать Android, вы должны сначала убедиться, что ваше устройство заряжено на 80%, и отключите телефон, прежде чем продолжить. Как только это будет сделано, перейдите в «Безопасность» и выберите «Зашифровать телефон». Если вы не зарядите свое устройство, не отключите его или не прервете процесс шифрования, вы можете потерять все свои данные.Шифрование может занять час или больше.

8) Установите антивирусное программное обеспечение

Вы, наверное, слышали об антивирусных программах для ноутбуков или настольных компьютеров, но и на ваших карманных компьютерах они тоже могут быть полезны. Эти программы могут защитить от вирусов и попыток взлома. Некоторое программное обеспечение, такое как бесплатное антивирусное программное обеспечение Panda, имеет функции VPN в качестве дополнительного бонуса.

— это карманные компьютеры, которые могут хранить все ваши важные данные и личную информацию.Помните об этих советах по безопасности мобильных устройств, чтобы защитить свое устройство.

Источники:

TechRepublic I Forbes I How to Geek I Identity Force I Global Stats I We Live Security I Wired I Digital Trends

Samsung Safe Device Management — ManageEngine Mobile Device Manager

Samsung SAFE Device Management

Mobile Device Manager Plus предлагает расширенные возможности управления устройствами Samsung SAFE.Устройства Samsung для предприятий (SAFE) — это корпоративные устройства от Samsung с расширенными возможностями безопасности и управления. С Mobile Device Manager Plus администраторы теперь могут лучше контролировать устройства SAFE для удаленного выполнения конфигурации на уровне устройства и поддерживать более 100+ дополнительных политик.

Безопасность устройства

- Заставить конечного пользователя установить пароль в запланированное время

- Стандартизируйте устройство, запретив пользователям доступ или изменение настроек по умолчанию на мобильном устройстве

- Запретить сотрудникам доступ к браузеру Android.

- Запретить пользователям изменять настройки устройства, выполнять сброс до заводских настроек или обновлять свою ОС по беспроводной сети

Безопасность данных

- Ограничьте обмен данными, включив / отключив такие возможности устройства, как Google Backup, Bluetooth, камера, модем, Wi-Fi и т. Д.

- Запрещает использование внешнего оборудования, например микрофона, USB-устройства и внешней SD-карты.

- Ограничить снимок экрана

Расширенное управление операторами связи

Обеспечивает расширенный контроль доступа к данным в роуминге, чтобы сократить ваши расходы, например,

- Ограничить использование пакетных данных в роуминге

- Снижение потребления данных, таких как WAP PUSH, MMS-сообщения, от приема во время роуминга

- Отключите автоматическую синхронизацию таких приложений, как электронная почта, контакты, календарь и т. Д.

- Отключение голосовых вызовов

Управление приложениями

- Беззвучное нажатие / удаление приложений

- Управляйте доступом к магазину Play, чтобы запретить сотруднику устанавливать любое приложение самостоятельно

- Запретить использование развлекательных приложений, таких как YouTube

- Полностью контролировать, какие приложения должны быть на устройствах пользователя, включая их версии.

Например, пользователям не будет разрешено устанавливать приложение из списка заблокированных или удалять любое приложение со своего устройства.

Подробнее о политиках и возможностях управления для основных устройств Android см. Здесь.

Отчетность о медицинских устройствах(MDR): как сообщать о проблемах с медицинскими устройствами

Производители, импортеры и службы пользователей устройств: эта страница предназначена для предоставления вам информации об обязательных требованиях и процедурах отчетности.

Обзор отчетов по медицинскому оборудованию

Каждый год FDA получает несколько сотен тысяч отчетов о медицинских устройствах о предполагаемых смертельных исходах, серьезных травмах и неисправностях, связанных с устройствами. Отчетность о медицинских устройствах (MDR) — это один из инструментов постмаркетингового наблюдения, который FDA использует для мониторинга производительности устройств, выявления потенциальных проблем безопасности, связанных с устройствами, и внесения вклада в оценку пользы и риска этих продуктов.

Обязательные докладчики (т. Е. Производители, пользователи устройств и импортеры) обязаны представлять в FDA определенные типы отчетов о нежелательных явлениях и проблемах с продуктами о медицинских устройствах.Кроме того, FDA также рекомендует специалистам в области здравоохранения, пациентам, лицам, обеспечивающим уход, и потребителям добровольно отправлять отчеты о серьезных побочных эффектах, которые могут быть связаны с медицинским устройством, а также об ошибках использования, проблемах с качеством продукции и терапевтических неудачах. Эти отчеты вместе с данными из других источников могут предоставить важную информацию, которая помогает повысить безопасность пациентов.

Обязательные требования к отчетности по медицинским изделиям:

Регламент отчетности по медицинским устройствам (MDR) (21 CFR Part 803) содержит обязательные требования к производителям, импортерам и предприятиям, использующим устройства, сообщать в FDA о некоторых нежелательных явлениях и проблемах, связанных с устройством.

Производители: Производители обязаны сообщать в FDA, когда они узнают, что какое-либо из их устройств могло стать причиной смерти или серьезной травмы или способствовать им. Производители также должны сообщать в FDA, когда им становится известно, что их устройство вышло из строя и может вызвать или способствовать смерти или серьезной травме, если неисправность повторится.

Импортеры: Импортеры должны сообщать в FDA и производителю, когда они узнают, что одно из их устройств могло стать причиной смерти или серьезной травмы или способствовать им.Импортер должен сообщать производителю только о том, что его импортированные устройства вышли из строя и могут вызвать или способствовать смерти или серьезной травме, если неисправность повторится.

Помещения для пользователей устройства: «Помещение для пользователей устройства» — это больница, амбулаторное хирургическое учреждение, дом престарелых, амбулаторное диагностическое учреждение или амбулаторное лечебное учреждение, которое не является кабинетом врача. Пользовательские учреждения должны сообщать о подозреваемой смерти, связанной с медицинским устройством, как FDA, так и производителю.Пользовательские учреждения должны сообщать производителю о серьезной травме, связанной с медицинским устройством, или в FDA, если производитель медицинского устройства неизвестен.

Пользовательское учреждение не обязано сообщать о неисправности устройства, но может добровольно сообщить FDA о таких проблемах с продуктом, используя добровольную форму MedWatch Form FDA 3500 в рамках Программы FDA по информации о безопасности и сообщению о нежелательных явлениях. Медицинские работники в пользовательском учреждении должны ознакомиться с процедурами своего учреждения по сообщению о нежелательных явлениях в FDA.См. «Отчетность по медицинскому оборудованию для пользовательских помещений», руководящий документ, выпущенный FDA.

Посетите раздел «Требования к обязательной отчетности: производители, импортеры и средства пользователей устройств», чтобы узнать подробности о требованиях и связанных процессах.

Программа добровольных сводных отчетов о неисправностях

Программа добровольных сводных отчетов о неисправностях (VMSR) была создана в 2018 году и позволяет производителям ежеквартально сообщать отчеты о неисправностях медицинских устройств (MDR) определенных устройств в сводной форме.Он отражает пилотную программу, проводимую в ответ на изменения, внесенные в раздел 227 Закона о внесении поправок в Управление по санитарному надзору за качеством пищевых продуктов и медикаментов 2007 года, и цели по упорядочению отчетности о неисправностях, изложенные в письме-обязательстве, согласованном FDA и промышленностью и представленном в Конгресс, как указано в Письме-обязательстве о внесении изменений в плату за использование медицинских устройств (MDUFA IV). FDA считает, что программа расширит возможности FDA по эффективному мониторингу многих устройств.

В Федеральном реестре от 26 декабря 2017 г. (82 FR 60922) FDA выпустило уведомление, в котором излагается предложение FDA о предоставлении альтернативы в соответствии с 21 CFR 803.19, чтобы позволить производителю сообщать об определенных неисправностях устройства в краткой форме на ежеквартальной основе, при определенных условиях, и запрашивать комментарии от общественности. 17 августа 2018 г. (83 FR 40973) FDA выпустило уведомление о предоставлении этой альтернативы и описании всеобъемлющих принципов программы VMSR. Ключевым среди этих принципов является прозрачность этой информации для FDA и общественности, независимо от того, представлена ли информация в виде отдельного отчета о медицинских устройствах (MDR) или VMSR.В рамках программы VMSR производители представляют отдельные сводные отчеты для каждой уникальной комбинации торговой марки, модели устройства и кода (ов) проблемы. В каждом сводном отчете указывается общее количество неисправностей, о которых следует сообщить, и он доступен для общественности в MAUDE. Важно отметить, что в соответствии с разделами 803.50 и 803.52 или 803.53, в зависимости от обстоятельств, по-прежнему требуется обязательное представление отчетов о случаях смерти или серьезных травм.

В рамках программы VMSR производители представляют отдельные сводные отчеты для каждой уникальной комбинации торговой марки, модели устройства и кода (ов) проблемы.В каждом итоговом отчете указывается общее количество неисправностей, о которых следует сообщить, а итоговые отчеты доступны общественности в MAUDE. Важно отметить, что по-прежнему требуется обязательная подача индивидуальных отчетов о случаях смерти или серьезных травм в соответствии с разделами 803.50 и 803.52 или 803.53, в зависимости от обстоятельств.

Право на VMSR: Устройства, производители или определенные виды неисправностей устройств, о которых необходимо сообщить, не имеют права на VMSR в следующих ситуациях, как указано в Федеральном реестре от 17 августа 2018 г. (83 FR 40973):

- Любая неисправность, о которой необходимо сообщить, связанная с 5-дневным отчетом в соответствии с § 803.53 (а).

- Если устройство является предметом отзыва, о котором сообщается в соответствии с 21 CFR Часть 806 для устранения неисправности, любая подлежащая регистрации неисправность такого же характера, которая касается того же или аналогичного устройства, продаваемого производителем, должна быть представлена в виде отдельного отчета до тех пор, пока отзыв не будет прекращено.

- FDA определило, что индивидуальная отчетность по МЛУ необходима для решения проблемы общественного здравоохранения в отношении определенных устройств. Примеры ситуаций, когда FDA определило, что индивидуальная отчетность необходима для решения проблемы общественного здравоохранения, включают:

- Если устройство было многоразовым и представляло высокий риск заражения при неправильной обработке.В Приложении E руководства FDA «Обработка медицинских изделий в медицинских учреждениях: методы валидации и руководство по маркировке» указаны типы устройств, связанные с такими рисками.

- Где имелась высокая степень неопределенности относительно риска устройства.

- Где события неисправности потенциально были связаны со сложными режимами отказа, а основные причины не были хорошо изучены.

- Где были постоянные сигналы или другие исследования, связанные с безопасностью устройства.

Это примеры ситуаций, когда данные отчетов по отдельным неисправностям были необходимы вместо сводной информации, чтобы понять события неисправности и причины этих событий. Проблемы общественного здравоохранения могут включать конкретное отдельное устройство или несколько устройств (например, все устройства одного типа).

- FDA определило, что конкретному производителю больше не разрешается участвовать в программе. Примеры ситуаций, когда это может произойти, включают:

- Если имело место несоблюдение применимых требований MDR в соответствии с 21 CFR Часть 803 или несоблюдение условий программы VMSR.

- Если необходимо отслеживать проблему общественного здравоохранения, например, расследование, связанное с безопасностью, с участием конкретного производителя.

- Сообщаемая неисправность — это новый тип неисправности, о котором производитель ранее не сообщал в FDA для этого устройства.

Кроме того, как указано в уведомлении Федерального реестра, FDA не намеревается рассматривать устройства с кодами продуктов, которые существуют менее 2 лет, как имеющие право на участие в программе, если только новый код продукта не был выпущен исключительно по административным причинам.FDA периодически оценивает соответствие кодов продуктов для программы VMSR.

Статус соответствия: Статус кода продукта данного устройства для сводной отчетности в рамках программы VMSR указан в базе данных классификации продуктов CDRH.

Требования к участию: Если производитель хочет запросить в соответствии с 21 CFR 803.19 (b), чтобы FDA рассмотрело вопрос о том, должен ли данный код продукта устройства соответствовать требованиям программы VMSR, он может отправить свой запрос по электронной почте MDRPolicy @ fda.hhs.gov, со следующей информацией:

- Название фирмы, адрес, регистрационный номер

- Имя, номер телефона и адрес электронной почты контактного лица

- Полная идентификация и описание устройства, включая код продукта и панель обзора

- Полное изложение запроса и обоснование запроса, включая действия, предпринятые для решения любых проблем, отмеченных в предыдущей переписке FDA относительно соответствия устройства требованиям, если таковые имеются.

- В качестве обоснования запроса полезно предоставить копию любой предыдущей корреспонденции FDA относительно статуса соответствия устройства.

Добровольная отчетность о медицинских изделиях:

FDA поощряет медицинских работников, пациентов, лиц, осуществляющих уход, и потребителей добровольно отправлять отчеты о серьезных нежелательных явлениях или проблемах с продуктами медицинского назначения в MedWatch, Программу FDA по информации о безопасности и сообщению о нежелательных явлениях.

Как сообщить о проблеме с медицинским устройством:

Отчеты о медицинских изделиях отправляются в FDA обязательными репортерами (производители, импортеры и учреждения, использующие устройства) и добровольными репортерами (медицинские работники, пациенты, лица, осуществляющие уход, и потребители).

Обязательная отчетность для производителей, импортеров и пользователей устройств (форма FDA 3500A):

Информацию и инструкции по обязательной отчетности устройств можно найти по адресу:

По вопросам об отчетности по медицинским устройствам, включая интерпретацию политики MDR:

Управление по санитарному надзору за качеством пищевых продуктов и медикаментов

Центр устройств и радиологического здоровья

Отделение политики MDR

10903 New Hampshire Avenue

WO Bldg. 66, комната 3217

Silver Spring, MD 20993-0002

Добровольная отчетность MedWatch для пациентов, медицинских работников и потребителей (форма FDA 3500):

Пациентам, работникам здравоохранения и потребителям, обнаружившим проблему, связанную с медицинским устройством, рекомендуется сообщать в FDA о побочных эффектах медицинского устройства или проблемах с продуктом через MedWatch, Программу FDA по информации о безопасности и сообщении о нежелательных явлениях.Отправляйте отчеты в FDA через программу MedWatch одним из следующих способов:

Чтобы сообщить о чрезвычайной ситуации

Если вы определили чрезвычайную ситуацию в области общественного здравоохранения, вы можете использовать следующую контактную информацию, чтобы предупредить FDA:

FDA Office of Crisis Management, Emergency Operations Center

- Голосовой (круглосуточный) телефон: 866-300-4374 или 301-796-8240

- ФАКС: 301-847-8543

Поиск отчетов о медицинских устройствах

База данных об опыте производителей и пользователей оборудования (MAUDE) содержит обязательные отчеты, поданные производителями и импортерами с августа 1996 года по настоящее время, все обязательные отчеты пользователей оборудования с 1991 года по настоящее время, а также добровольные отчеты, поданные после июня 1993 года.В базе данных MAUDE хранятся МЛУ, представленные в FDA обязательными репортерами (производителями, импортерами и пользователями устройств) и добровольными репортерами, такими как медицинские работники, пациенты и потребители.

Несмотря на то, что МЛУ являются ценным источником информации, эта пассивная система эпиднадзора имеет ограничения, включая представление неполных, неточных, несвоевременных, непроверенных или предвзятых данных. Кроме того, частота или распространенность события не может быть определена только с помощью этой системы отчетности из-за занижения сведений о событиях, неточностей в отчетах, отсутствия подтверждения того, что устройство вызвало событие, о котором сообщается, и отсутствия информации о частоте использования устройства. .По этой причине МЛУ составляют лишь один из нескольких важных источников данных послепродажного надзора FDA.

21 июня 2019 г .: В духе продвижения общественной прозрачности FDA делает данные альтернативной сводной отчетности (ASR) общедоступными на странице файлов данных MDR. Эти файлы данных включают ASR, представленные в FDA с 1999 по апрель 2019 года.

В 2017 году FDA начало отменять программу ASR и требовать от производителей с исключениями ASR представлять, помимо электронной таблицы, сопутствующий отчет, который включает общее количество суммируемых событий.Сопутствующие отчеты доступны в общедоступной базе данных MAUDE и представляют собой подмножество событий в электронных таблицах ASR, размещенных на странице файлов данных MDR.

Физические лица также могут запрашивать информацию, относящуюся к отчетам о медицинских устройствах, подав запрос Закона о свободе информации (FOIA) в письменной форме или через Интернет.

Контакт

По общим вопросам обращайтесь в Отдел промышленности и обучения потребителей (DICE) по телефону (301) 796-7100 или по электронной почте DICE @ fda.hhs.gov.

Дополнительные ресурсы

Хотите водонепроницаемое устройство? HZO — это ответ

Здесь, в штаб-квартире HZO, мы много говорим о том, что на самом деле означает для производителей устройств и конечных пользователей создание и владение «водонепроницаемым» смартфоном или электронным продуктом.

Нет никаких сомнений в том, что сегодня на рынке есть популярные устройства, которые заявляют о своей водонепроницаемости и защите от воды, но обычно они поставляются с предупреждениями и условиями использования, которые ограничивают возможность пользователей жить своей жизнью без перебоев и беспокойств.Так действительно ли эти устройства вселяют в потребителей уверенность в том, что их продукт будет соответствовать требованиям по защите от воды, указанным на упаковке? Скорее всего, не. Если сейчас вы чувствуете себя уверенно, не забудьте защелкнуть вилку порта зарядки на Sony Experia или проверить, надежно ли прикреплен аккумуляторный отсек Samsung Galaxy S5. Будем ждать.

HZO технология другая. Это не волшебная пыль. Это не прорезиненные уплотнители или прокладки. Потребителям, читающим этот пост, мы с сожалением сообщаем, что это не спрей или покрытие для уже имеющегося у вас устройства, которое защищает от небольших брызг или несчастных случаев (хотя и защищает от них).Наши технологические решения защищают продукты от полного и продолжительного погружения в воду, воздействия других агрессивных жидкостей и сред, пыли и мусора, а также многих других вещей. Посмотрите:

Итак, как нам это сделать?

Что ж, процесс более промышленный, чем вы думаете, но именно он заставляет технологию работать так хорошо. Вот почему мы работаем напрямую с производителями продуктов и устройств, чтобы применить нашу мощную технологию к компонентам внутри устройства.Другими словами, мы не удерживаем воду, мы впускаем ее внутрь, обеспечивая защиту изнутри. Этот защитный барьерный слой толщиной всего в несколько микрон предотвращает попадание воды на те компоненты, которые обеспечивают работу вашего устройства, защищая электронику от воздействия мест и элементов, о которых вы, вероятно, даже не мечтали бы взять свое устройство сегодня.

А теперь представьте:

- Тихая книга в ванне с электронной книгой. Звучит расслабляюще.

- Погружение в океан (да, мы имеем в виду тот соленый водоем, который в настоящее время убивает продукты за считанные секунды) с вашим смартфоном.

- Потная пробежка в парке, затем купание в бассейне и горячий душ. И все это при сохранении вашего любимого нового носимого устройства.

Конечно, это не обязательно означает, что в первый же день приобретения устройства с защитой HZO Protected человек будет чувствовать себя в безопасности, прыгая в бассейн или выбегая в океан с телефоном в руке. Такое изменение парадигмы потребует времени.

HZO пытается повысить осведомленность о том, что эта защитная технология существует для электроники сегодня, одновременно обращая внимание на то, как мы сравниваем с другими решениями, и подчеркивая, что технология защиты от воды не является равным игровым полем.Вот почему в ближайшие месяцы мы стремимся сделать больше, чтобы показать производителям и потребителям, использующим их продукты, что сегодня доступна технология, способная изменить то, как люди взаимодействуют со своими наиболее ценными устройствами.

Не пора ли производителям предоставить потребителям такой уровень защиты? Мы так думаем.

Как оставаться в безопасности с устройством «умный дом» • Connexus Credit Union

Поскольку новейшие и лучшие гаджеты делают ваш дом умнее и эффективнее, важно обеспечить безопасность подключенных устройств по всему дому.

Ваши подключенные к Интернету устройства — виртуальные помощники (Connexus Assist), смарт-телевизоры, камеры видеонаблюдения, интеллектуальные замки, термостаты и многое другое — добавляют уровень удобства, азарта и веселья, но они также могут сделать ваш дом и подключенные устройства уязвим.

Домашние маршрутизаторы и камеры видеонаблюдения — две главные цели хакеров для умного дома. Зачем? Потому что, как и большинство подключенных устройств, они практически не имеют встроенной защиты. Это делает их уязвимыми для вредоносных программ.

По мере того, как вы приобретаете все больше умных устройств, важно понимать, как они работают.Эти шаги помогут обеспечить легкий и безопасный процесс обеспечения безопасности вашего дома.

Основы безопасного умного дома

Все начинается с вашего Wi-Fi роутера. Это основной элемент, связывающий все ваши подключенные устройства.

Считайте свой Wi-Fi роутер «входной дверью» в свой умный дом. Как и любая входная дверь, она должна быть прочной и иметь надежные замки на случай, если киберпреступники постучатся.

- Дайте вашему маршрутизатору имя. Не используйте имя, которое производитель дал вашему устройству.Он может идентифицировать марку или модель. Дайте ему необычное имя, не связанное с вами или вашим почтовым адресом. Вы не хотите, чтобы имя вашего роутера выдавало какие-либо личные идентификаторы.

- Используйте надежный метод шифрования для Wi-Fi. В настройках маршрутизатора рекомендуется использовать надежный метод шифрования, например WPA2, при настройке доступа к сети Wi-Fi. Это поможет защитить вашу сеть и связь.

- Используйте дополнительные сети, например гостевую сеть. Сохраняйте конфиденциальность своей учетной записи Wi-Fi. Посетители, друзья и родственники могут войти в отдельную сеть, которая не подключена к вашим устройствам умного дома. Многие интернет-маршрутизаторы, представленные на рынке, теперь предлагают вам возможность иметь у вас дома от двух до трех сетей. Поместив свои интеллектуальные устройства в сеть, отличную от таких вещей, как домашний компьютер (который, вероятно, имеет личную информацию о вашей личности), вы можете лучше защитить себя от кражи личных данных.

- Измените имена пользователей и пароли по умолчанию. Киберпреступники, вероятно, уже знают пароли по умолчанию, которые поставляются со многими продуктами для умного дома. Это облегчает им доступ к вашим устройствам и, возможно, к информации на них.

- Используйте надежные уникальные пароли для сетей Wi-Fi и учетных записей устройств. Избегайте простых слов и паролей, которые легко угадать, например «пароль» или «123456». Вместо этого используйте уникальные сложные пароли, состоящие из букв, цифр и символов. Вы также можете рассмотреть возможность использования менеджера паролей, чтобы повысить свою безопасность.См. Дополнительную информацию о менеджерах паролей.

Защита устройств умного дома